Zero Trust Security pro menší projekty: co to znamená v praxi

Zabezpečit web dnes neznamená jen nasadit HTTPS a silné heslo. Moderní aplikace běží v cloudu, komunikují přes API a spravují je lidé z různých míst a zařízení. Model Zero Trust na tuto realitu reaguje jednoduchým principem: nikomu automaticky nevěř a vše průběžně ověřuj. Jak tento přístup aplikovat i na menší projekty bez podnikového rozpočtu?

Co je Zero Trust

Zero Trust je bezpečnostní model, který mění základní předpoklad tradiční IT ochrany. Tradiční modely stavěly na předpokladu, že tomu, co je uvnitř firemní sítě, lze důvěřovat. Zero Trust tento princip obrací. Automatická důvěra neexistuje. Každý uživatel, zařízení i aplikace musí být ověřeni bez ohledu na to, odkud přistupují.

Koncept poprvé systematicky popsal analytik John Kindervag (Forrester) a dnes jej systematicky popisuje například americký National Institute of Standards and Technology (NIST) v publikaci SP 800-207.

Současná infrastruktura je rozptýlená mezi cloudem, SaaS nástroji, mobilními zařízeními a rozhraními API. Ochranu tedy už nelze opírat o předpoklad, že stačí být „za firewallem“.

Zero Trust předpokládá, že síť může být kompromitovaná, přístupové údaje mohou uniknout, zařízení může být napadené a útočník už může být uvnitř systému. Cílem je minimalizovat dopad případného incidentu.

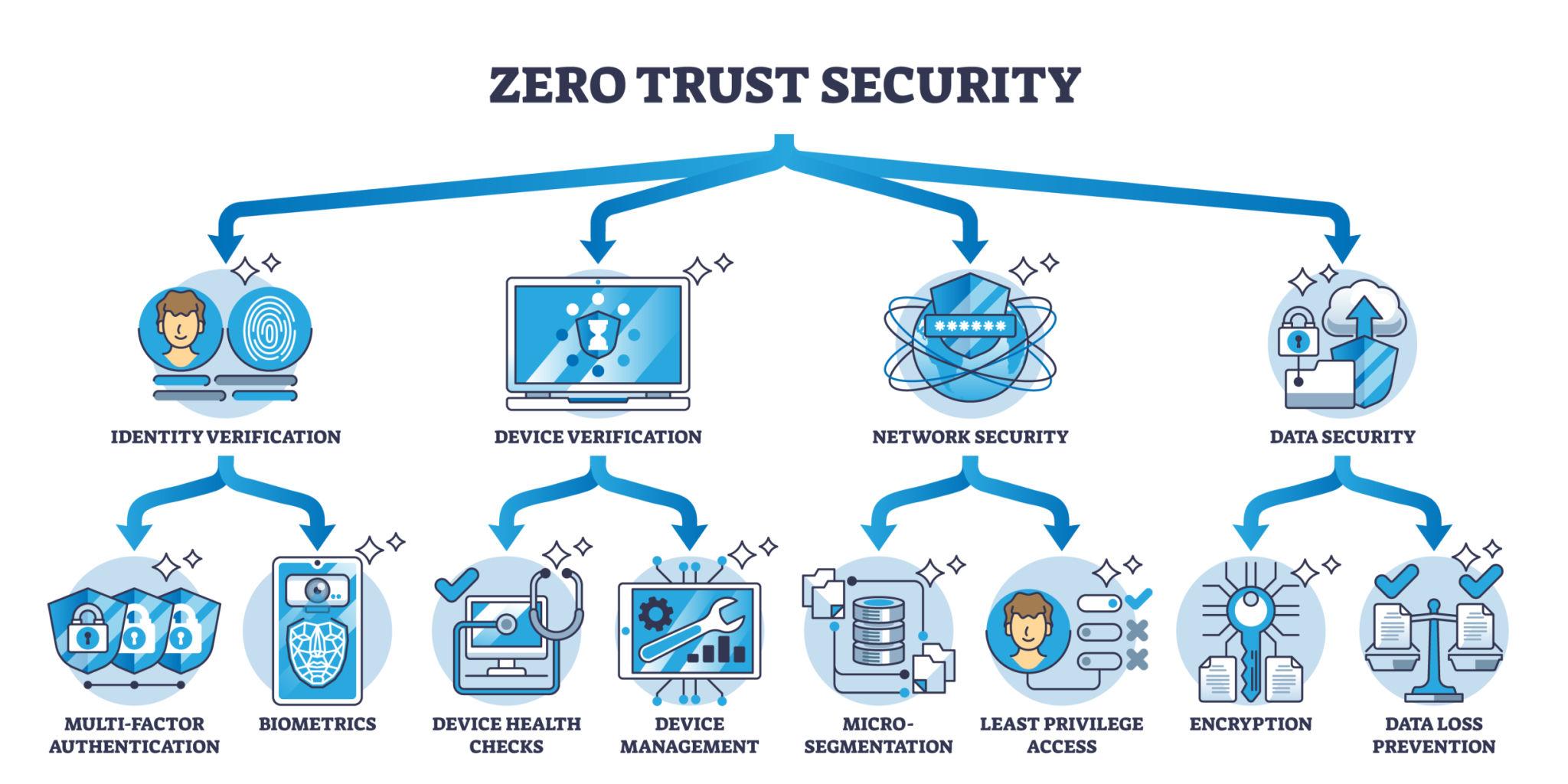

Zero Trust architektura je tedy založena na třech klíčových principech:

- Ověřuj explicitně (Verify Explicitly) – každá žádost o přístup musí být autentizována a autorizována.

- Používej princip nejmenších oprávnění (Least Privilege) – uživatel i služba mají jen minimální nutná práva.

- Předpokládej kompromitaci (Assume Breach) – systém je navržen tak, aby minimalizoval dopad případného průniku.

Cloud, práce na dálku, API ekonomika a rostoucí útoky na identity posunuly bezpečnost od ochrany perimetru k ochraně identity a kontextu přístupu. Proto je Zero Trust relevantní nejen pro korporace, ale i pro menší weby, e-shopy a SaaS projekty.

Proč je Zero Trust relevantní i pro malé projekty

Zero Trust se často spojuje s korporátním prostředím, ale realita je jiná. Malý web, e-shop nebo SaaS aplikace dnes používají téměř stejný technologický stack jako velká firma, jen v menším měřítku. A tím pádem čelí i podobným typům rizik.

- Cloud a externí služby – i malý web používá cloud, CMS, API a platební brány. Má tedy mnoho vstupních bodů a perimetrová ochrana nestačí.

- Útočníci nerozlišují velikost – automatizované útoky cílí plošně. Problémy s autentizací patří mezi nejčastější zranitelnosti webů. Malé projekty bývají zranitelnější kvůli slabšímu dohledu.

- Identita je hlavní cíl – nejčastěji se útočí na hesla a API klíče. MFA, oddělené role a omezená oprávnění výrazně snižují riziko.

- Jednodušší architektura, rychlejší změna – menší infrastrukturu lze snadněji segmentovat, oddělit prostředí a zpřísnit přístupy bez velkých nákladů.

- Dopad incidentu může být kritický – pro malý e-shop může únik dat nebo výpadek znamenat existenční problém. Zero Trust pomáhá omezit škody předem.

Malé projekty používají stejné technologie jako velké firmy, a tím pádem čelí stejným hrozbám. Proto je Zero Trust relevantní i pro ně.

Zero Trust v praxi – konkrétní kroky pro menší web

1) Silná autentizace administrace

Administrace je nejcitlivější část každého webu nebo aplikace. Útočník, který získá přístup do administrace, nepotřebuje hledat další zranitelnosti. Má kontrolu nad obsahem, databází i uživateli. Proto je silná autentizace prvním a nejdůležitějším krokem Zero Trust přístupu.

Co to znamená v praxi:

- Vícefaktorové ověřování (MFA) – heslo nestačí. Druhý faktor (TOTP aplikace, bezpečnostní klíč) výrazně snižuje riziko zneužití účtu.

- Individuální účty – žádné sdílené admin přístupy. Každý uživatel má vlastní účet a dohledatelnou historii aktivit.

- Oddělení rolí – editor, správce nebo vývojář by měli mít jen ta oprávnění, která skutečně potřebují.

- Omezení přístupu – administraci lze chránit IP filtrem, VPN nebo ochranou proti brute force útokům.

Silná autentizace administrace není pokročilé bezpečnostní opatření, ale je to základ.

Zapnutí MFA, individuální účty a omezená oprávnění jsou jednoduché kroky, které výrazně zvyšují bezpečnost i u malých projektů. V kontextu Zero Trust jde o první a nejdůležitější obrannou linii.

2) Princip nejmenších oprávnění

Princip nejmenších oprávnění znamená, že každý uživatel, aplikace nebo služba má jen taková práva, která skutečně potřebuje. Cílem není omezovat práci, ale minimalizovat riziko. Pokud dojde ke kompromitaci účtu nebo služby, škody budou omezené.

Mnoho incidentů nevzniká sofistikovaným útokem, ale zneužitím příliš širokých oprávnění. Pokud má běžný účet administrátorská práva, útočník získává plnou kontrolu nad systémem.

Zero Trust proto pracuje s předpokladem, že k průniku může dojít a omezuje jeho dopad právě skrze minimální přístupy.

Jak to aplikovat v praxi:

- Oddělení rolí – editor nepotřebuje přístup k databázi. Účetní nepotřebuje měnit konfiguraci serveru. Role by měly být jasně definované.

- Omezení přístupů k databázi a API – aplikace by měla mít jen taková oprávnění k databázi, která potřebuje (např. jen čtení, pokud zapisovat nemusí). Totéž platí pro API klíče.

- Časově omezená oprávnění – administrátorský přístup může být dočasný (například jen po dobu zásahu nebo aktualizace).

- Oddělení prostředí – produkční databáze by neměla být přístupná vývojářům automaticky. Testovací a produkční prostředí mají mít rozdílné přístupy.

Nejde o složitou technologii, ale o systematické nastavení rolí, přístupů a pravidelnou kontrolu toho, kdo má k čemu oprávnění. V prostředí Zero Trust je to klíčová obranná vrstva.

3) Segmentace aplikace

Segmentace znamená rozdělit infrastrukturu a jednotlivé části aplikace tak, aby mezi nimi nebyl automatický a neomezený přístup. Pokud dojde k průniku do jedné vrstvy, útočník se nemůže snadno přesunout dál. V modelu Zero Trust je to klíčový princip – minimalizovat tzv. laterální pohyb útočníka v systému.

Co to znamená v praxi:

- Oddělení databáze od veřejné části webu – databáze by neměla být přímo dostupná z internetu. Komunikuje pouze s aplikační vrstvou a jen na nezbytných portech.

- Oddělení administrace – administrátorské rozhraní může běžet na jiné subdoméně nebo být dostupné jen přes VPN či IP whitelist.

- Rozdělení prostředí – produkce, staging a testovací prostředí mají být oddělené – technicky i přístupově. Chyba v testu nesmí ohrozit produkční data.

- Mikrosegmentace služeb – pokud aplikace používá více služeb (např. API, cache, databázi), každá by měla komunikovat jen s těmi komponentami, které skutečně potřebuje.

Segmentace aplikace není jen podnikový koncept. I malý projekt může oddělit databázi od webového serveru, chránit administraci zvláštním přístupem nebo oddělit produkční a testovací prostředí. V prostředí Zero Trust jde o zásadní nástroj, jak omezit rozsah případného incidentu a zvýšit celkovou odolnost systému.

4) Ochrana API a služeb

Moderní web nebo e-shop dnes nestojí jen na HTML stránkách. Většina funkcí běží přes API – platební brány, doprava, CRM, mailing, analytika nebo AI služby. Každé API volání je přístupový bod. V modelu Zero Trust proto platí – každý požadavek musí být ověřen a řízen, bez ohledu na to, odkud přichází.

Mezi nejčastější problémy API patří chybějící nebo slabá autorizace, příliš široká oprávnění tokenů, nedostatečné omezení počtu požadavků a expozice citlivých dat. API bývá častým cílem, protože je dostupné přes internet a často pracuje s citlivými daty.

Co znamená ochrana API v praxi:

- Autentizace a autorizace každého požadavku – používejte ověřené mechanismy (OAuth2, JWT, podpis požadavků). Každý endpoint by měl kontrolovat oprávnění.

- Minimální oprávnění tokenů – API klíč by měl mít jen konkrétní rozsah (scope) – například jen čtení objednávek, nikoli jejich mazání.

- Rotace a správa klíčů – API klíče a tokeny by neměly být trvalé. Pravidelná obměna snižuje riziko zneužití.

- Rate limiting a ochrana proti zneužití – omezení počtu požadavků chrání před brute force i DoS útoky.

- Logování a monitoring – anomálie v API provozu (náhlý nárůst volání, neobvyklé IP adresy) by měly být detekovány a vyhodnoceny.

Ochrana API v duchu Zero Trust znamená ověřovat každý požadavek, omezovat oprávnění, řídit klíče a monitorovat provoz. I malý projekt tím může výrazně snížit bezpečnostní riziko bez složitých podnikových nástrojů.

5) Monitoring a předpoklad kompromitace

Jedním ze základních principů Zero Trust je „Assume breach“ – předpokládej, že k průniku může dojít. Cílem tedy není jen zabránit útoku, ale co nejrychleji jej odhalit a omezit jeho dopad. Bez monitoringu je i dobře navržená architektura slepá.

Co to znamená v praxi:

- Logování klíčových událostí – měly by se zaznamenávat přihlášení do administrace, změny oprávnění, práce s databází, API volání a změny konfigurace. Logy musí být uchovávány bezpečně a ideálně odděleně od samotné aplikace.

- Detekce anomálií – například opakované neúspěšné přihlášení, přístup z neobvyklé země, náhlý nárůst API požadavků nebo hromadný export dat. I jednoduché notifikace mohou výrazně zkrátit reakční dobu.

- Pravidelná kontrola přístupů – Zero Trust znamená, že oprávnění nejsou nastav a zapomeň. Je vhodné pravidelně kontrolovat aktivní účty, platnost API klíčů a přístupová práva k produkci.

- Připravenost na incident – malý projekt by měl mít alespoň základní plán, jak rychle zablokovat účet, jak změnit klíče, jak obnovit data ze zálohy a koho kontaktovat při úniku dat.

Zero Trust není jen o prevenci, ale i o reakci. Monitoring, audit a připravenost na incident jsou klíčové prvky, které i u malého projektu výrazně zvyšují odolnost vůči reálným hrozbám.

Zero Trust jako realistický standard i pro malé projekty

Zero Trust není výsada velkých korporací, ale praktický a dosažitelný přístup k bezpečnosti i pro menší projekty. Spočívá v důsledném řízení identit, minimalizaci oprávnění, oddělení jednotlivých částí infrastruktury, ochraně API a nepřetržitém dohledu nad provozem.

Většinu těchto principů lze zavést postupně a bez velkých nákladů. Pomoci může běh aplikace v kontrolovaném prostředí, například na platformě ZonerCloud, kde lze lépe oddělit prostředí a řídit přístupy. Do konceptu Zero Trust zapadá i správná správa TLS certifikátů, například prostřednictvím SSLMarket, která snižuje provozní rizika.

Zero Trust představuje především posun v uvažování o bezpečnosti. Ochrana už není založená na perimetru sítě, ale na důsledném řízení identit, oprávnění a schopnosti rychle odhalit a řešit incident.